| Информационная система |  |

Методический документ

"Меры защиты информации в государственных

информационных системах"

(утв.

Федеральной службой по техническому и экспортному контролю

11 февраля 2014 г.)

1. Общие положения

Настоящий методический документ ФСТЭК России "Меры защиты информации в государственных информационных системах" (далее - методический документ) разработан и утвержден в соответствии с подпунктом 4 пункта 8 Положения о Федеральной службе по техническому и экспортному контролю, утвержденного Указом Президента Российской Федерации от 16 августа 2004 г. № 1085.

Методический документ детализирует организационные и технические меры защиты информации (далее - меры защиты информации), принимаемые в государственных информационных системах (далее - информационные системы) в соответствии с Требованиями о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, утвержденными приказом ФСТЭК России от 11 февраля 2013 г. № 17 (зарегистрирован Минюстом России 31 мая 2013 г., рег. № 28608), а также определяет содержание мер защиты информации и правила их реализации.

В методическом документе не рассматриваются содержание, правила выбора и реализации мер защиты информации, связанных с применением криптографических методов защиты информации и шифровальных (криптографических) средств защиты информации. Принятие таких мер защиты информации обеспечивается в соответствии с законодательством Российской Федерации.

Методический документ предназначен для обладателей информации, заказчиков, заключивших государственный контракт на создание информационной системы (далее - заказчики), операторов информационных систем (далее - операторы), лиц, обрабатывающих информацию, являющуюся государственным информационным ресурсом, по поручению обладателя информации (заказчика) или оператора и (или) предоставляющих им вычислительные ресурсы (мощности) для обработки информации на основании заключенного договора (далее - уполномоченные лица), а также лиц, привлекаемых в соответствии с законодательством Российской Федерации для проведения работ по созданию (проектированию) информационных систем в защищенном исполнении и (или) их систем защиты информации (далее - разработчики (проектировщики)).

Методический документ применяется для выбора и реализации в соответствии с пунктом 21 Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, утвержденных приказом ФСТЭК России от 11 февраля 2013 г. № 17, мер защиты информации в информационных системах, направленных на обеспечение:

конфиденциальности информации (исключение неправомерного доступа, копирования, предоставления или распространения информации);

целостности информации (исключение неправомерного уничтожения или модифицирования информации);

доступности информации (исключение неправомерного блокирования информации).

Настоящий методический документ может применяться для защиты общедоступной информации, содержащейся в государственных информационных системах, для достижения целей, указанных в пунктах 1 и 3 части 1 статьи 16 Федерального закона от 27 июля 2006 г. № 149-ФЗ "Об информации, информационных технологиях и о защите информации", а также для защиты информации, содержащейся в негосударственных информационных системах.

По решению оператора персональных данных настоящий методический документ применяется для обеспечения безопасности персональных данных при их обработке в информационных системах персональных данных, защита которых обеспечивается в соответствии с Составом и содержанием организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных, утвержденных приказом ФСТЭК России от 18 февраля 2013 г. № 21 (зарегистрирован Минюстом России 14 мая 2013 г., рег. № 28375).

Для целей настоящего методического документа используются термины и определения, установленные законодательством Российской Федерации об информации, информационных технологиях и о защиты информации, термины и определения, установление национальными стандартами в области защиты информации, а также термины и определения, приведенные в приложении № 1 к настоящему методическому документу.

2. Выбор мер защиты информации для реализации в информационной системе в рамках системы защиты информации

Выбор мер защиты информации для их реализации в информационной системе осуществляется в ходе проектирования системы защиты информации информационной системы в соответствии с техническим заданием на создание информационной системы и (или) техническим заданием (частным техническим заданием) на создание системы защиты информации информационной системы.

Выбор мер защиты информации осуществляется исходя из класса защищенности информационной системы, определяющего требуемый уровень защищенности содержащейся в ней информации, и угроз безопасности информации, включенных в модель угроз безопасности информационной системы, а также с учетом структурно-функциональных характеристик информационной системы, к которым относятся структура и состав информационной системы, физические, логические, функциональные и технологические взаимосвязи между сегментами информационной системы, взаимосвязи с иными информационными системами и информационно-телекоммуникационными сетями, режимы обработки информации в информационной системе и в ее отдельных сегментах, а также иные характеристики информационной системы, применяемые информационные технологии и особенности ее функционирования.

Правила и процедуры по реализации требований о защите информации и мер защиты информации в конкретной информационной системе определяются в эксплуатационной документации на систему защиты информации и организационно-распорядительных документах по защите информации.

Эксплуатационная документация на систему защиты информации разрабатывается с учетом национальных стандартов и, как правило, включает руководства пользователей и администраторов, инструкцию по эксплуатации комплекса средств защиты информации и иных технических средств, описание технологического процесса обработки информации, общее описание информационной системы, формуляр и паспорт информационной системы.

Организационно-распорядительные документы по защите информации включают, как правило, политики, стандарты организации, положения, планы, перечни, инструкции или иные виды документов, разрабатываемые оператором для регламентации процедур защиты информации в информационной системе в ходе ее эксплуатации.

2.1. Классификация информационной системы по требованиям защиты информации

Определение класса защищенности информационной системы проводится в соответствии с пунктом 14.2 Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, утвержденных приказом ФСТЭК России от 11 февраля 2013 г. № 17.

Устанавливаются четыре класса защищенности информационной системы (первый класс (К1), второй класс (К2), третий класс (К3), четвертый класс (К4)), определяющие уровни защищенности содержащейся в ней информации. Самый низкий класс - четвертый, самый высокий - первый.

Класс защищенности информационной системы определяется в зависимости от уровня значимости информации (УЗ), обрабатываемой в этой информационной системе, и масштаба информационной системы (федеральный, региональный, объектовый).

Класс защищенности (К) = [уровень значимости информации; масштаб системы].

Уровень значимости информации определяется степенью возможного ущерба для обладателя информации (заказчика) и (или) оператора от нарушения конфиденциальности, целостности или доступности информации:

УЗ =

[(конфиденциальность, степень ущерба) (целостность, степень ущерба)

(доступность, степень ущерба)],

где степень возможного ущерба определяется обладателем информации (заказчиком) и (или) оператором самостоятельно экспертным или иными методами и может быть:

высокой, если в результате нарушения одного из свойств безопасности информации (конфиденциальности, целостности, доступности) возможны существенные негативные последствия в социальной, политической, международной, экономической, финансовой или иных областях деятельности и (или) информационная система и (или) оператор (обладатель информации) не могут выполнять возложенные на них функции;

средней, если в результате нарушения одного из свойств безопасности информации (конфиденциальности, целостности, доступности) возможны умеренные негативные последствия в социальной, политической, международной, экономической, финансовой или иных областях деятельности и (или) информационная система и (или) оператор (обладатель информации) не могут выполнять хотя бы одну из возложенных на них функций;

низкой, если в результате нарушения одного из свойств безопасности информации (конфиденциальности, целостности, доступности) возможны незначительные негативные последствия в социальной, политической, международной, экономической, финансовой или иных областях деятельности и (или) информационная система и (или) оператор (обладатель информации) могут выполнять возложенные на них функции с недостаточной эффективностью или выполнение функций возможно только с привлечением дополнительных сил и средств.

Для определения степени возможного ущерба от нарушения конфиденциальности, целостности или доступности могут применяться национальные стандарты и (или) методические документы, разработанные и утвержденные ФСТЭК России в соответствии с подпунктом 4 пункта 8 Положения о Федеральной службе по техническому и экспортному контролю, утвержденного Указом Президента Российской Федерации от 16 августа 2004 г. № 1085.

Масштаб информационной системы определяется назначением и распределенностью сегментов информационной системы.

Информационная система имеет федеральный масштаб, если она функционирует на территории Российской Федерации (в пределах федерального округа) и имеет сегменты в субъектах Российской Федерации, муниципальных образованиях и (или) организациях.

Информационная система имеет региональный масштаб, если она функционирует на территории субъекта Российской Федерации и имеет сегменты в одном или нескольких муниципальных образованиях и (или) подведомственных и иных организациях.

Информационная система имеет объектовый масштаб, если она функционирует на объектах одного федерального органа государственной власти, органа государственной власти субъекта Российской Федерации, муниципального образования и (или) организации и не имеет сегментов в территориальных органах, представительствах, филиалах, подведомственных и иных организациях.

При обработке персональных данных в информационной системе определение класса защищенности информационной системы осуществляется с учетом требуемого уровня защищенности персональных данных, установленного в соответствии с Требованиями к защите персональных данных при их обработке в информационных системах персональных данных, утвержденными постановлением Правительства Российской Федерации от 1 ноября 2012 г. № 1119. При этом в соответствии с пунктом 27 Требований, утвержденных приказом ФСТЭК России от 11 февраля 2013 г. № 17, должно быть обеспечено соответствующее соотношение класса защищенности государственной информационной системы с уровнем защищенности персональных данных. В случае, если определенный в установленном порядке уровень защищенности персональных данных выше чем установленный класс защищенности государственной информационной системы, то осуществляется повышение класса защищенности до значения, обеспечивающего выполнение пункта 27 Требований, утвержденных приказом ФСТЭК России от 11 февраля 2013 г. № 17.

2.2. Определение угроз безопасности информации в информационной системе

Угрозы безопасности информации (УБИ) определяются по результатам оценки возможностей (потенциала, оснащенности и мотивации) внешних и внутренних нарушителей, анализа возможных уязвимостей информационной системы, возможных способов реализации угроз безопасности информации и последствий от нарушения свойств безопасности информации (конфиденциальности, целостности, доступности)

УБИ =

[возможности нарушителя; уязвимости информационной системы;

способ реализации угрозы; последствия от реализации угрозы].

При определении угроз безопасности информации учитываются структурно-функциональные характеристики информационной системы, применяемые информационные технологии и особенности (условия) функционирования информационной системы.

Эффективность принимаемых мер защиты информации в информационной системе зависит от качества определения угроз безопасности информации для конкретной информационной системы в конкретных условиях ее функционирования.

Модель угроз безопасности информации представляет собой формализованное описание угроз безопасности информации для конкретной информационной системы или группы информационных систем в определенных условиях их функционирования. Модель угроз безопасности информации разрабатывается обладателем информации (оператором, разработчиком (проектировщиком)) и должна по содержанию соответствовать Требованиям о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, утвержденным приказом ФСТЭК России от 11 февраля 2013 г. № 17.

Для определения угроз безопасности информации и разработки модели угроз безопасности информации применяются методические документы, разрабатываемые и утверждаемые ФСТЭК России в соответствии с подпунктом 4 пункта 8 Положения о Федеральной службе по техническому и экспортному контролю, утвержденного Указом Президента Российской Федерации от 16 августа 2004 г. № 1085.

2.3. Выбор мер защиты информации для их реализации в информационной системе в рамках ее системы защиты информации

Меры защиты информации реализуются в информационной системе в рамках ее системы защиты информации в зависимости от класса защищенности информационной системы, угроз безопасности информации, структурно-функциональных характеристик информационной системы, применяемых информационных технологий и особенностей функционирования информационной системы.

В информационной системе подлежат реализации следующие меры защиты информации:

идентификация и аутентификация субъектов доступа и объектов доступа;

управление доступом субъектов доступа к объектам доступа;

ограничение программной среды;

защита машинных носителей информации;

регистрация событий безопасности;

антивирусная защита;

обнаружение (предотвращение) вторжений;

контроль (анализ) защищенности информации;

обеспечение целостности информационной системы и информации;

обеспечение доступности информации;

защита среды виртуализации;

защита технических средств;

защита информационной системы, ее средств и систем связи и передачи данных. Меры защиты информации, выбираемые для реализации в информационной системе, должны обеспечивать блокирование одной или нескольких угроз безопасности информации, включенных в модель угроз безопасности информации.

Содержание мер защиты информации для их реализации в информационных системах приведено в приложении № 2 к настоящему методическому документу. Описание представленных в приложении № 2 мер защиты информации приведено в разделе 3 настоящего методического документа.

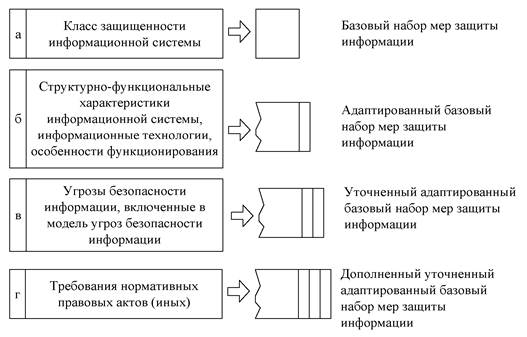

Выбор мер защиты информации для их реализации в информационной системе включает (см. рисунок):

определение базового набора мер защиты информации для установленного класса защищенности информационной системы;

адаптацию базового набора мер защиты информации применительно к структурно-функциональным характеристикам информационной системы, информационным технологиям, особенностям функционирования информационной системы;

уточнение адаптированного базового набора мер защиты информации с учетом не выбранных ранее мер защиты информации для блокирования (нейтрализации) всех угроз безопасности информации, включенных в модель угроз безопасности информации;

дополнение уточненного адаптированного базового набора мер защиты информации мерами, обеспечивающими выполнение требований о защите информации, установленными иными нормативными правовыми актами в области защиты информации, в том числе в области защиты персональных данных.

Рисунок - Общий порядок действий по выбору мер защиты

информации

для их реализации в информационной системе

При невозможности реализации в информационной системе в рамках ее системы защиты информации отдельных выбранных мер защиты информации на этапах адаптации базового набора мер защиты информации или уточнения адаптированного базового набора мер защиты информации могут разрабатываться иные (компенсирующие) меры защиты информации, обеспечивающие адекватное блокирование (нейтрализацию) угроз безопасности информации.

а) определение базового набора мер защиты информации

Определение базового набора мер защиты информации для установленного класса защищенности информационной системы является первым шагом в выборе мер защиты информации, подлежащих реализации в информационной системе. Определение базового набора мер защиты информации основывается на классе защищенности информационной системы, установленном в соответствии с пунктом 2.1 настоящего методического документа. В соответствии с Требованиями о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, утвержденными приказом ФСТЭК России от 11 февраля 2013 г. № 17, и приложением № 2 к настоящему методическому документу в качестве начального выбирается один из четырех базовых наборов мер защиты информации, соответствующий установленному классу защищенности информационной системы. Меры защиты информации, обозначенные знаком "+" в приложении № 2 включены в базовый набор мер защиты информации для соответствующего класса защищенности информационной системы. Меры защиты информации, не обозначенные знаком "+", к базовому набору мер не относятся, и могут применяться при последующих действиях по адаптации, уточнению, дополнению мер защиты информации, а также разработке компенсирующих мер защиты информации.

Базовый набор мер защиты информации, выбранный в соответствии с классом защищенности информационной системы, подлежит адаптации применительно к структурно-функциональным характеристикам и особенностям функционирования информационной системы, уточнению в зависимости от угроз безопасности информации и при необходимости дополнению мерами защиты информации, включенными в иные нормативные правовые акты, нормативные и методические документы по защите информации.

б) адаптация базового набора мер защиты информации

Вторым шагом является изменение изначально выбранного базового набора мер защиты информации в части его максимальной адаптации применительно к структуре, реализации и особенностям эксплуатации информационной системы.

При адаптации базового набора мер защиты информации учитываются:

цели (обеспечение конфиденциальности, целостности и (или) доступности информации) и задачи защиты информации в информационной системе;

перечень мероприятий проводимых оператором по обеспечению безопасности в рамках организации в целом;

применяемые информационные технологии и структурно-функциональные характеристики информационной системы.

Адаптация базового набора мер защиты информации, как правило, предусматривает исключение мер, непосредственно связанных с информационными технологиями, не используемыми в информационной системе, или структурно-функциональными характеристиками, не свойственными информационной системе.

В качестве примера адаптации можно рассмотреть исключение из базового набора мер защиты информации мер по защите среды виртуализации, в случае если в информационной системе не применяется технология виртуализации, или исключение из базового набора мер защиты информации мер по защите мобильных технических средств, если такие мобильные устройства не применяются или их применение запрещено.

в) уточнение адаптированного базового набора мер защиты информации

Уточнение адаптированного базового набора мер защиты информации проводится с учетом результатов оценки возможности адаптированного базового набора мер защиты информации адекватно блокировать (нейтрализовать) все угрозы безопасности информации, включенные в модель угроз безопасности информации, или снизить вероятность их реализации исходя из условий функционирования информационной системы.

Исходными данными при уточнении адаптированного базового набора мер защиты информации являются перечень угроз безопасности информации и их характеристики (потенциал, оснащенность, мотивация), включенные в модель угроз безопасности информации.

При уточнении адаптированного базового набора мер защиты информации для каждой угрозы безопасности информации, включенной в модель угроз, сопоставляется мера защиты информации из адаптированного базового набора мер защиты информации, обеспечивающая блокирование этой угрозы безопасности или снижающая вероятность ее реализации исходя из условий функционирования информационной системы. В случае, если адаптированный базовый набор мер защиты информации не обеспечивает блокирование (нейтрализацию) всех угроз безопасности информации в него дополнительно включаются меры защиты информации, приведенные в разделе 3 настоящего методического документа. При этом содержание данной меры защиты информации определяется с учетом класса защищенности информационной системы и потенциала нарушителя в соответствии с разделом 3 настоящего методического документа.

В качестве примера процедуры по уточнению адаптированного базового набора мер защиты информации можно рассмотреть дополнение адаптированных мер защиты информации в информационной системе 3 класса защищенности мерой по обеспечению доверенной загрузки в случае, если в модели угроз безопасности информации приведены угрозы, связанные с возможностью загрузки операционной системы с нештатного машинного носителя или нарушения целостности программной среды и (или) состава компонентов аппаратного обеспечения средств вычислительной техники в информационной системе.

Уточненный адаптированный базовый набор мер защиты информации подлежит реализации в информационной системе в соответствии с разделом 3 настоящего методического документа.

В подразделах "требования к реализации меры защиты информации" для каждой меры, приведенной в разделе 3 настоящего методического документа, указано требование к тому, каким образом и в каком объеме должна быть реализована каждая мера защиты информации. Требования к реализации мер защиты информации являются минимальными требованиями, выполнение которых должно быть обеспечено в информационной системе соответствующего класса защищенности, в случае если эта мера выбрана для реализации в качестве уточненной адаптированной базовой меры защиты информации.

В зависимости от класса защищенности информационной системы минимальные требования к реализации уточненной адаптированной базовой меры защиты информации подлежат усилению для повышения уровня защищенности информации. Все возможные усиления мер защиты информации приведены в подразделах "требования к усилению меры защиты информации", приведенных в разделе 3 настоящего методического документа для каждой меры защиты информации. Усиления мер защиты информации применяются дополнительно к требованиям по реализации мер защиты информации, приведенным в подразделах "требования к реализации меры защиты информации".

Итоговое содержание каждой уточненной адаптированной базовой меры защиты информации, которое, как минимум, должно быть реализовано в информационной системе, приведено в таблице подраздела "содержание базовой меры защиты информации".

Усиления мер защиты информации, приведенные в подразделе "требования к усилению меры защиты информации" и не включенные в таблицу с содержанием базовой меры защиты информации в подразделе "содержание базовой меры защиты информации", применяется по решению обладателя информации, заказчика и (или) оператора для повышения уровня защищенности информации, содержащейся в информационной системе, или при адаптации, уточнении, дополнении мер защиты информации, а также при разработке компенсирующих мер защиты информации.

г) дополнение уточненного адаптированного базового набора мер защиты информации

Дополнение уточненного адаптированного базового набора мер защиты информации осуществляется с целью выполнения требований о защите информации, установленных иными нормативными правовыми актами в области защиты информации, в том числе в области защиты персональных данных.

Дополнение уточненного адаптированного базового набора мер защиты информации может потребоваться в следующих случаях:

а) если федеральным законом, указом Президента Российской Федерации, постановлением Правительства Российской Федерации, нормативными актами органа государственной власти, органа местного самоуправления или организации, определяющими порядок создания и эксплуатации информационной системы, устанавливаются дополнительные требования к защите информации, выполнение которых не предусмотрено Требованиями о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, утвержденных приказом ФСТЭК России от 11 февраля 2013 г. № 17;

б) политиками обеспечения информационной безопасности обладателя информации (заказчика), оператора и уполномоченного лица, разработанными по ГОСТ Р ИСО/МЭК 27001 "Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Требования", предъявлены дополнительные требования к защите информации в информационной системе.

При дополнении уточненного адаптированного базового набора мер защиты информации возможны следующие действия:

1) может быть обосновано, что меры защиты информации, включенные в уточненный адаптированный базовый набор мер защиты информации, достаточны для выполнения дополнительных требований, установленных федеральным законом, указом Президента Российской Федерации, постановлением Правительства Российской Федерации, нормативными актами органа государственной власти, органа местного самоуправления или организации. В этом случае дополнение уточненного адаптированного базового набора мер защиты информации не требуется;

2) могут быть усилены (ужесточены) требования к некоторым мерам защиты информации, ранее включенным в уточненный адаптированный базовый набор мер защиты информации, до уровня, обеспечивающего выполнение дополнительных требований, установленных федеральным законом, указом Президента Российской Федерации, постановлением Правительства Российской Федерации, нормативными актами органа государственной власти, органа местного самоуправления или организации;

3) может быть дополнен уточненный адаптированный базовый набор мер защиты информации мерами защиты информации для выполнения дополнительных требований, установленных федеральным законом, указом Президента Российской Федерации, постановлением Правительства Российской Федерации, нормативными актами органа государственной власти, органа местного самоуправления или организации в случае, если такие меры не установлены Требованиями о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, утвержденных приказом ФСТЭК России от 11 февраля 2013 г. № 17.

д) применение компенсирующих мер защиты информации

Сформированный набор мер защиты информации может содержать меры защиты информации, которые по каким-либо причинам (высокая стоимость, отсутствие апробированных технических реализаций, неприемлемо большие сроки реализации, отсутствие компетенции для эксплуатации и другие) делает невозможным или крайне затруднительным их реализацию в информационной системе в рамках ее системы защиты информации.

В таких случаях у заказчика, оператора и разработчика (проектировщика) есть возможность заменить соответствующие меры защиты информации на компенсирующие меры защиты информации.

В качестве исходных данных для разработки компенсирующих мер защиты информации, в первую очередь, необходимо рассматривать:

приложение № 2 к Требованиям о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, утвержденным приказом ФСТЭК России от 11 февраля 2013 г. № 17, и раздел 3 настоящего методического документа;

международные, национальные стандарты, стандарты организаций в области информационной безопасности;

результаты собственных разработок (научно-исследовательские и опытно-конструкторские работы).

При этом должно быть проведено обоснование применения компенсирующих мер защиты информации, включающее:

изложение причин исключения меры (мер) защиты информации;

сопоставление исключаемой меры (мер) защиты информации с блокируемой (нейтрализуемой) угрозой (угрозами) безопасности информации;

описание содержания компенсирующих мер защиты информации;

сравнительный анализ компенсирующих мер защиты информации с исключаемыми мерами защиты информации;

аргументацию, что предлагаемые компенсирующие меры защиты информации обеспечивают адекватное блокирование (нейтрализацию) угроз безопасности информации.

Разработанное обоснование должно быть представлено при проведении аттестационных испытаний. При аттестационных испытаниях с учетом представленного обоснования должны быть оценены достаточность и адекватность компенсирующих мер для блокирования (нейтрализации) угроз безопасности информации.

3. Содержание мер защиты информации в информационной системе

3.1. Идентификация и аутентификация субъектов доступа и объектов доступа (ИАФ)

ИАФ.1 Идентификация и аутентификация пользователей, являющихся работниками оператора

Требования к реализации ИАФ.1: В информационной системе должна обеспечиваться идентификация и аутентификация пользователей, являющихся работниками оператора.

При доступе в информационную систему должна осуществляться идентификация и аутентификация пользователей, являющихся работниками оператора (внутренних пользователей), и процессов, запускаемых от имени этих пользователей, а также процессов, запускаемых от имени системных учетных записей.

К внутренним пользователям в целях настоящего документа, относятся должностные лица оператора (пользователи, администраторы), выполняющие свои должностные обязанности (функции) с использованием информации, информационных технологий и технических средств информационной системы в соответствии с должностными регламентами (инструкциями) утвержденными оператором и которым в информационной системе присвоены учетные записи.

В качестве внутренних пользователей дополнительно рассматриваются должностные лица обладателя информации, заказчика, уполномоченного лица и (или) оператора иной информационной системы, а также лица, привлекаемые на договорной основе для обеспечения функционирования информационной системы (ремонт, гарантийное обслуживание, регламентные и иные работы) в соответствии с организационно-распорядительными документами оператора и которым в информационной системе также присвоены учетные записи.

Пользователи информационной системы должны однозначно идентифицироваться и аутентифицироваться для всех видов доступа, кроме тех видов доступа, которые определяются как действия, разрешенные до идентификации и аутентификации в соответствии с мерой защиты информации УПД.11.

Аутентификация пользователя осуществляется с использованием паролей, аппаратных средств, биометрических характеристик, иных средств или в случае многофакторной (двухфакторной) аутентификации - определенной комбинации указанных средств.

В информационной системе должна быть обеспечена возможность однозначного сопоставления идентификатора пользователя с запускаемыми от его имени процессами.

Правила и процедуры идентификации и аутентификации пользователей регламентируются в организационно-распорядительных документах по защите информации.

Требования к усилению ИАФ.1:

1) в информационной системе должна обеспечиваться многофакторная (двухфакторная) аутентификация для удаленного доступа в систему с правами привилегированных учетных записей (администраторов):

а) с использованием сети связи общего пользования, в том числе сети Интернет;

б) без использования сети связи общего пользования;

2) в информационной системе должна обеспечиваться многофакторная (двухфакторная) аутентификация для удаленного доступа в систему с правами непривилегированных учетных записей (пользователей):

а) с использованием сети связи общего пользования, в том числе сети Интернет;

б) без использования сети связи общего пользования;

3) в информационной системе должна обеспечиваться многофакторная (двухфакторная) аутентификация для локального доступа в систему с правами привилегированных учетных записей (администраторов);

4) в информационной системе должна обеспечиваться многофакторная (двухфакторная) аутентификация для локального доступа в систему с правами непривилегированных учетных записей (пользователей);

5) в информационной системе должна обеспечиваться многофакторная (двухфакторная) аутентификация при доступе в систему с правами привилегированных учетных записей (администраторов), где один из факторов обеспечивается аппаратным устройством аутентификации, отделенным от информационной системы, к которой осуществляется доступ;

6) в информационной системе должна обеспечиваться многофакторная (двухфакторная) аутентификация при доступе в систему с правами непривилегированных учетных записей (пользователей), где один из факторов обеспечивается устройством, отделенным от информационной системы, к которой осуществляется доступ;

7) в информационной системе должен использоваться механизм одноразовых паролей при аутентификации пользователей, осуществляющих удаленный или локальный доступ;

8) в информационной системе для аутентификации пользователей должно обеспечиваться применение в соответствии с законодательством Российской Федерации криптографических методов защиты информации.

Содержание базовой меры ИАФ.1:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

ИАФ.1 |

+ |

+ |

+ |

+ |

|

Усиление ИАФ.1 |

|

|

1а, 2а, 3 |

1а, 2а, 3, 4 |

ИАФ.2 Идентификация и аутентификация устройств, в том числе стационарных, мобильных и портативных

Требования к реализации ИАФ.2: В информационной системе до начала информационного взаимодействия (передачи защищаемой информации от устройства к устройству) должна осуществляться идентификация и аутентификация устройств (технических средств).

Оператором должен быть определен перечень типов устройств, используемых в информационной системе и подлежащих идентификации и аутентификации до начала информационного взаимодействия.

Идентификация устройств в информационной системе обеспечивается по логическим именам (имя устройства и (или) ID), логическим адресам (например, IP-адресам) и (или) по физическим адресам (например, МАС-адресам) устройства или по комбинации имени, логического и (или) физического адресов устройства.

Аутентификация устройств в информационной системе обеспечивается с использованием соответствующих протоколов аутентификации или с применением в соответствии с законодательством Российской Федерации криптографических методов защиты информации.

Правила и процедуры идентификации и аутентификации устройств регламентируются в организационно-распорядительных документах оператора по защите информации.

Требования к усилению ИАФ.2:

1) в информационной системе должна обеспечиваться аутентификация устройств до начала информационного взаимодействия с ними:

а) взаимная аутентификация устройства и средства вычислительной техники (или другого взаимодействующего устройства);

б) аутентификация по уникальным встроенным средствам аутентификации.

Содержание базовой меры ИАФ.2:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

ИАФ.2 |

|

|

+ |

+ |

|

Усиление ИАФ.2 |

|

|

|

|

ИАФ.3 Управление идентификаторами, в том числе создание, присвоение, уничтожение идентификаторов

Требования к реализации ИАФ.3: Оператором должны быть установлены и реализованы следующие функции управления идентификаторами пользователей и устройств в информационной системе:

определение должностного лица (администратора) оператора, ответственного за создание, присвоение и уничтожение идентификаторов пользователей и устройств;

формирование идентификатора, который однозначно идентифицирует пользователя и (или) устройство;

присвоение идентификатора пользователю и (или) устройству;

предотвращение повторного использования идентификатора пользователя и (или) устройства в течение установленного оператором периода времени;

блокирование идентификатора пользователя после установленного оператором времени неиспользования.

Правила и процедуры управления идентификаторами регламентируются в организационно-распорядительных документах оператора по защите информации.

Требование к усилению ИАФ.3:

1) оператором должно быть исключено повторное использование идентификатора пользователя в течение:

а) не менее одного года;

б) не менее трех лет;

в) в течение всего периода эксплуатации информационной системы;

2) оператором должно быть обеспечено блокирование идентификатора пользователя через период времени неиспользования:

а) не более 90 дней;

б) не более 45 дней;

3) оператором должно быть обеспечено использование различной аутентификационной информации (различных средств аутентификации) пользователя для входа в информационную систему и доступа к прикладному (специальному) программному обеспечению;

4) оператором должно быть исключено использование идентификатора пользователя информационной системы при создании учетной записи пользователя публичной электронной почты или иных публичных сервисов;

5) оператором должно быть обеспечено управление идентификаторами внешних пользователей, учетные записи которых используются для доступа к общедоступным ресурсам информационной системы.

Содержание базовой меры ИАФ.3:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

ИАФ.3 |

+ |

+ |

+ |

+ |

|

Усиление ИАФ.3 |

|

1а, 2а |

1а, 2а |

1б, 2б |

ИАФ.4 Управление средствами аутентификации, в том числе хранение, выдача, инициализация, блокирование средств аутентификации и принятие мер в случае утраты и (или) компрометации средств аутентификации

Требования к реализации ИАФ.4: Оператором должны быть установлены и реализованы следующие функции управления средствами аутентификации (аутентификационной информацией) пользователей и устройств в информационной системе:

определение должностного лица (администратора) оператора, ответственного за хранение, выдачу, инициализацию, блокирование средств аутентификации и принятие мер в случае утраты и (или) компрометации средств аутентификации;

изменение аутентификационной информации (средств аутентификации), заданных их производителями и (или) используемых при внедрении системы защиты информации информационной системы;

выдача средств аутентификации пользователям;

генерация и выдача начальной аутентификационной информации (начальных значений средств аутентификации);

установление характеристик пароля (при использовании в информационной системе механизмов аутентификации на основе пароля):

а) задание минимальной сложности пароля с определяемыми оператором требованиями к регистру, количеству символов, сочетанию букв верхнего и нижнего регистра, цифр и специальных символов;

б) задание минимального количества измененных символов при создании новых паролей;

в) задание максимального времени действия пароля;

г) задание минимального времени действия пароля;

д) запрет на использование пользователями определенного оператором числа последних использованных паролей при создании новых паролей;

блокирование (прекращение действия) и замена утерянных, скомпрометированных или поврежденных средств аутентификации;

назначение необходимых характеристик средств аутентификации (в том числе механизма пароля);

обновление аутентификационной информации (замена средств аутентификации) с периодичностью, установленной оператором;

защита аутентификационной информации от неправомерных доступа к ней и модифицирования.

Правила и процедуры управления средствами аутентификации (аутентификационной информацией) регламентируются в организационно-распорядительных документах оператора по защите информации.

Требование к усилению ИАФ.4:

1) в случае использования в информационной системе механизмов аутентификации на основе пароля (иной последовательности символов, используемой для аутентификации) или применения пароля в качестве одного из факторов многофакторной аутентификации, его характеристики должны быть следующими:

а) длина пароля не менее шести символов, алфавит пароля не менее 30 символов, максимальное количество неуспешных попыток аутентификации (ввода неправильного пароля) до блокировки от 3 до 10 попыток, блокировка программно-технического средства или учетной записи пользователя в случае достижения установленного максимального количества неуспешных попыток аутентификации от 3 до 15 минут, смена паролей не более чем через 180 дней;

б) длина пароля не менее шести символов, алфавит пароля не менее 60 символов, максимальное количество неуспешных попыток аутентификации (ввода неправильного пароля) до блокировки от 3 до 10 попыток, блокировка программно-технического средства или учетной записи пользователя в случае достижения установленного максимального количества неуспешных попыток аутентификации от 5 до 30 минут, смена паролей не более чем через 120 дней;

в) длина пароля не менее шести символов, алфавит пароля не менее 70 символов, максимальное количество неуспешных попыток аутентификации (ввода неправильного пароля) до блокировки от 3 до 8 попыток, блокировка программно-технического средства или учетной записи пользователя в случае достижения установленного максимального количества неуспешных попыток аутентификации от 10 до 30 минут, смена паролей не более чем через 90 дней;

г) длина пароля не менее восьми символов, алфавит пароля не менее 70 символов, максимальное количество неуспешных попыток аутентификации (ввода неправильного пароля) до блокировки от 3 до 4 попыток, блокировка программно-технического средства или учетной записи пользователя в случае достижения установленного максимального количества неуспешных попыток аутентификации от 15 до 60 минут, смена паролей не более чем через 60 дней;

2) в информационной системе должно быть обеспечено использование автоматизированных средств для формирования аутентификационной информации (генераторов паролей) с требуемыми характеристиками стойкости (силы) механизма аутентификации и для оценки характеристик этих механизмов;

3) в информационной системе должно быть обеспечено использование серверов и (или) программного обеспечения аутентификации для единой аутентификации в компонентах информационной системы и компонентах программного обеспечения, предусматривающего собственную аутентификацию;

4) оператор должен обеспечить получение (запросить) у поставщика технических средств и программного обеспечения информационной системы аутентификационную информацию, заданную производителем этих технических средств и программного обеспечения и не указанную в эксплуатационной документации;

5) оператором должны быть определены меры по исключению возможности использования пользователями их идентификаторов и паролей в других информационных системах.

Содержание базовой меры ИАФ.4

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

ИАФ.4 |

+ |

+ |

+ |

+ |

|

Усиление ИАФ.4 |

1а |

1б |

1в |

1г |

ИАФ.5 Защита обратной связи при вводе аутентификационной информации

Требования к реализации ИАФ.5: В информационной системе должна осуществляться защита аутентификационной информации в процессе ее ввода для аутентификации от возможного использования лицами, не имеющими на это полномочий.

Защита обратной связи "система - субъект доступа" в процессе аутентификации обеспечивается исключением отображения для пользователя действительного значения аутентификационной информации и (или) количества вводимых пользователем символов аутентификационной информации. Вводимые символы пароля могут отображаться условными знаками"*", "•" или иными знаками.

Требования к усилению ИАФ.5:

Не установлены.

Содержание базовой меры ИАФ.5:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

ИАФ.5 |

+ |

+ |

+ |

+ |

|

Усиление ИАФ.5 |

|

|

|

|

ИАФ.6 Идентификация и аутентификация пользователей, не являющихся работниками оператора (внешних пользователей)

Требования к реализации ИАФ.6: В информационной системе должна осуществляться однозначная идентификация и аутентификация пользователей, не являющихся работниками оператора (внешних пользователей), или процессов, запускаемых от имени этих пользователей.

К пользователям, не являющимся работникам оператора (внешним пользователям), относятся все пользователи информационной системы, не указанные в ИАФ.1 в качестве внутренних пользователей. Примером внешних пользователей являются граждане, на законных основаниях через сеть Интернет получающие доступ к информационным ресурсам портала Государственных услуг Российской Федерации "Электронного правительства" или официальным сайтам в сети Интернет органов государственной власти.

Пользователи информационной системы должны однозначно идентифицироваться и аутентифицироваться для всех видов доступа, кроме тех видов доступа, которые определяются как действия, разрешенные до идентификации и аутентификации в соответствии с мерой защиты информации УПД.11.

Идентификация и аутентификация внешних пользователей в целях предоставления государственных услуг осуществляется в том числе с использованием единой системы идентификации и аутентификации, созданной в соответствии с постановлением Правительства Российской Федерации от 28 ноября 2011 г. № 977.

Правила и процедуры идентификации и аутентификации пользователей регламентируются в организационно-распорядительных документах оператора по защите информации.

Требования к усилению ИАФ.6:

Не установлены.

Содержание базовой меры ИАФ.6:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

ИАФ.6 |

+ |

+ |

+ |

+ |

|

Усиление ИАФ.6 |

|

|

|

|

ИАФ.7 Идентификация и аутентификация объектов файловой системы, запускаемых и исполняемых модулей, объектов систем управления базами данных, объектов, создаваемых прикладным и специальным программным обеспечением, иных объектов доступа

Требования к реализации ИАФ.7: В информационной системе должна осуществляться идентификация и аутентификация объектов файловой системы, запускаемых и исполняемых модулей, объектов систем управления базами данных, объектов, создаваемых прикладным и специальным программным обеспечением, иных объектов доступа.

Требования к усилению ИАФ.7:

1) в информационной системе должна обеспечиваться аутентификация объектов файловой системы с использованием свидетельств подлинности информации (в том числе электронной подписи или иных свидетельств подлинности информации);

2) в информационной системе должна обеспечиваться аутентификация запускаемых и исполняемых модулей с использованием свидетельств подлинности модулей (в том числе цифровых сигнатур производителя или иных свидетельств подлинности модулей).

Содержание базовой меры ИАФ.7:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

ИАФ.7 |

|

|

|

|

|

Усиление ИАФ.7 |

|

|

|

|

3.2. Управление доступом субъектов доступа к объектам доступа (УПД)

УПД.1 Управление (заведение, активация, блокирование и уничтожение) учетными записями пользователей, в том числе внешних пользователей

Требования к реализации УПД.1: Оператором должны быть установлены и реализованы следующие функции управления учетными записями пользователей, в том числе внешних пользователей:

определение типа учетной записи (внутреннего пользователя, внешнего пользователя; системная, приложения; гостевая (анонимная), временная и (или) иные типы записей);

объединение учетных записей в группы (при необходимости);

верификацию пользователя (проверка личности пользователя, его должностных (функциональных) обязанностей) при заведении учетной записи пользователя;

заведение, активация, блокирование и уничтожение учетных записей пользователей;

пересмотр и, при необходимости, корректировка учетных записей пользователей с периодичностью, определяемой оператором;

порядок заведения и контроля использования гостевых (анонимных) и временных учетных записей пользователей, а также привилегированных учетных записей администраторов;

оповещение администратора, осуществляющего управление учетными записями пользователей, об изменении сведений о пользователях, их ролях, обязанностях, полномочиях, ограничениях;

уничтожение временных учетных записей пользователей, предоставленных для однократного (ограниченного по времени) выполнения задач в информационной системе;

предоставление пользователям прав доступа к объектам доступа информационной системы, основываясь на задачах, решаемых пользователями в информационной системе и взаимодействующими с ней информационными системами.

Временная учетная запись может быть заведена для пользователя на ограниченный срок для выполнения задач, требующих расширенных полномочий, или для проведения настройки, тестирования информационной системы, для организации гостевого доступа (посетителям, сотрудникам сторонних организаций, стажерам и иным пользователям с временным доступом к информационной системе).

Правила и процедуры управления учетными записями пользователей регламентируются в организационно-распорядительных документах оператора по защите информации.

Требования к усилению УПД.1:

1) оператором должны использоваться автоматизированные средства поддержки управления учетными записями пользователей;

2) в информационной системе должно осуществляться автоматическое блокирование временных учетных записей пользователей по окончании установленного периода времени для их использования;

3) в информационной системе должно осуществляться автоматическое блокирование неактивных (неиспользуемых) учетных записей пользователей после периода времени неиспользования:

а) более 90 дней;

б) более 45 дней;

4) в информационной системе должно осуществляться автоматическое блокирование учетных записей пользователей:

а) при превышении установленного оператором числа неуспешных попыток аутентификации пользователя;

б) при выявлении по результатам мониторинга (просмотра, анализа) журналов регистрации событий безопасности действий пользователей, которые отнесены оператором к событиям нарушения безопасности информации;

5) в информационной системе должен осуществляться автоматический контроль заведения, активации, блокирования и уничтожения учетных записей пользователей и оповещение администраторов о результатах автоматического контроля.

Содержание базовой меры УПД.1:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

УПД.1 |

+ |

+ |

+ |

+ |

|

Усиление УПД.1 |

|

1, 2 |

1, 2, 3а |

1, 2, 3б |

УПД.2 Реализация необходимых методов управления доступом (дискреционный, мандатный, ролевой или иной метод), типов (чтение, запись, выполнение или иной тип) и правил разграничения доступа

Требования к реализации УПД.2: В информационной системе для управления доступом субъектов доступа к объектам доступа должны быть реализованы установленные оператором методы управления доступом, назначены типы доступа субъектов к объектам доступа и реализованы правила разграничения доступа субъектов доступа к объектам доступа.

Методы управления доступом реализуются в зависимости от особенностей функционирования информационной системы, с учетом угроз безопасности информации и должны включать один или комбинацию следующих методов:

дискреционный метод управления доступом, предусматривающий управление доступом субъектов доступа к объектам доступа на основе идентификационной информации субъекта и для каждого объекта доступа - списка, содержащего набор субъектов доступа (групп субъектов) и ассоциированных с ними типов доступа;

ролевой метод управления доступом, предусматривающий управление доступом субъектов доступа к объектам доступа на основе ролей субъектов доступа (совокупность действий и обязанностей, связанных с определенным видом деятельности);

мандатный метод управления доступом, предусматривающий управление доступом субъектов доступа к объектам доступа на основе сопоставления классификационных меток каждого субъекта доступа и каждого объекта доступа, отражающих классификационные уровни субъектов доступа и объектов доступа, являющиеся комбинациями иерархических и неиерархических категорий.

Типы доступа должны включать операции по чтению, записи, удалению, выполнению и иные операции, разрешенные к выполнению пользователем (группе пользователей) или запускаемому от его имени процессу при доступе к объектам доступа.

Правила разграничения доступа реализуются на основе установленных оператором списков доступа или матриц доступа и должны обеспечивать управление доступом пользователей (групп пользователей) и запускаемых от их имени процессов при входе в систему, доступе к техническим средствам, устройствам, объектам файловой системы, запускаемым и исполняемым модулям, объектам систем управления базами данных, объектам, создаваемым прикладным и специальным программным обеспечением, параметрам настройки средств защиты информации, информации о конфигурации системы защиты информации и иной информации о функционировании системы защиты информации, а также иным объектам доступа.

Правила разграничения доступа регламентируются в организационно-распорядительных документах оператора по защите информации.

Требования к усилению УПД.2:

1) в информационной системе правила разграничения доступа должны обеспечивать управление доступом субъектов при входе в информационную систему;

2) в информационной системе правила разграничения доступа должны обеспечивать управление доступом субъектов к техническим средствам, устройствам, внешним устройствам;

3) в информационной системе правила разграничения доступа должны обеспечивать управление доступом субъектов к объектам, создаваемым общесистемным (общим) программным обеспечением;

4) в информационной системе правила разграничения доступа должны обеспечивать управление доступом субъектов к объектам, создаваемым прикладным и специальным программным обеспечением.

Содержание базовой меры УПД.2:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

УПД.2 |

+ |

+ |

+ |

+ |

|

Усиление УПД.2 |

|

1, 2, 3 |

1, 2, 3 |

1, 2, 3, 4 |

УПД.3 Управление (фильтрация, маршрутизация, контроль соединений, однонаправленная передача и иные способы управления) информационными потоками между устройствами, сегментами информационной системы, а также между информационными системами

Требования к реализации УПД.3: В информационной системе должно осуществляться управление информационными потоками при передаче информации между устройствами, сегментами в рамках информационной системы, включающее:

фильтрацию информационных потоков в соответствии с правилами управления потоками, установленными оператором;

разрешение передачи информации в информационной системе только по маршруту, установленному оператором;

изменение (перенаправление) маршрута передачи информации в случаях, установленных оператором;

запись во временное хранилище информации для анализа и принятия решения о возможности ее дальнейшей передачи в случаях, установленных оператором.

Управление информационными потоками должно обеспечивать разрешенный (установленный оператором) маршрут прохождения информации между пользователями, устройствами, сегментами в рамках информационной системы, а также между информационными системами или при взаимодействии с сетью Интернет(или другими информационно-телекоммуникационными сетями международного информационного обмена) на основе правил управления информационными потоками, включающих контроль конфигурации информационной системы, источника и получателя передаваемой информации, структуры передаваемой информации, характеристик информационных потоков и (или) канала связи (без анализа содержания информации). Управление информационными потоками должно блокировать передачу защищаемой информации через сеть Интернет (или другие информационно-телекоммуникационные сети международного информационного обмена) по незащищенным линиям связи, сетевые запросы и трафик, несанкционированно исходящие из информационной системы и (или) входящие в информационную систему.

Правила и процедуры управления информационными потоками регламентируются в организационно-распорядительных документах оператора по защите информации.

Требования к усилению УПД.3:

1) в информационной системе должно обеспечиваться управление информационными потоками на основе атрибутов (меток) безопасности, связанных с передаваемой информацией, источниками и получателями информации;

2) в информационной системе должно обеспечиваться динамическое управление информационными потоками, запрещающее и (или) разрешающее передачу информации на основе анализа изменения текущего состояния информационной системы или условий ее функционирования;

3) в информационной системе должен исключаться обход правил управления информационными потоками за счет преобразования передаваемой информации;

4) в информационной системе должен исключаться обход правил управления информационными потоками за счет встраивания одних данных в другие данные информационного потока;

5) в информационной системе должен обеспечиваться контроль соединений между техническими средствами (устройствами), используемыми для организации информационных потоков;

6) в информационной системе при передаче информации между сегментами информационной системы и (или) информационными системами разных классов защищенности должна обеспечиваться однонаправленная передача информации с использованием аппаратных средств;

7) в информационной системе должно обеспечиваться управление информационными потоками на основе структуры передаваемых данных (текст, таблицы, видео, аудиоинформация);

8) в информационной системе должно обеспечиваться управление информационными потоками на основе используемых сетевых протоколов;

9) в информационной системе должно обеспечиваться управление информационными потоками на основе типов (расширений) файлов и (или) имен файлов;

10) в информационной системе должна обеспечиваться возможность запрета, разрешения и изменения маршрута передачи информации только администраторами;

11) в информационной системе должно обеспечиваться разделение информационных потоков, содержащих различные виды (категории) информации, а также отделение информации управления от пользовательской информации;

12) в информационной системе должна обеспечиваться возможность автоматического блокирования передачи информации при выявлении в передаваемой информации вредоносных компьютерных программ;

13) в информационной системе должно осуществляться управление информационными потоками при передаче информации между информационными системами;

14) в информационной системе должна обеспечиваться возможность фильтрации информационных потоков на уровне прикладного программного обеспечения (приложений).

15) в информационной системе должна осуществляться накопление статистических данных, проверка и фильтрация сетевых пакетов по их содержимому (технология DPI);

16) наделение трафика конкретными параметрами (в частности включение уведомлений пользователей, исключение или замена элементов трафика) в зависимости от получателя информации.

Содержание базовой меры УПД.3:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

УПД.3 |

|

|

+ |

+ |

|

Усиление УПД.3 |

|

|

|

|

УПД.4 Разделение полномочий (ролей) пользователей, администраторов и лиц, обеспечивающих функционирование информационной системы

Требования к реализации УПД.4: Оператором должно быть обеспечено разделение полномочий (ролей) пользователей, администраторов и лиц, обеспечивающих функционирование информационной системы, в соответствии с их должностными обязанностями (функциями), фиксирование в организационно-распорядительных документах по защите информации (документирование) полномочий (ролей) пользователей, администраторов и лиц, обеспечивающих функционирование информационной системы, и санкционирование доступа к объектам доступа в соответствии с разделением полномочий (ролей).

Доступ к объектам доступа с учетом разделения полномочий (ролей) обеспечивается в соответствии с УПД.2.

Требования к усилению УПД.4:

1) оператором должно быть обеспечено выполнение каждой роли по обработке информации, администрированию информационной системы, ее системы защиты информации, контролю (мониторингу) за обеспечением уровня защищенности информации, обеспечению функционирования информационной системы отдельным должностным лицом;

2) оператором должно быть обеспечено исключение наделения одного должностного лица полномочиями (ролью) по обработке информации и полномочиями (ролью) по администрированию информационной системы и (или) ее системы защиты информации, контролю (мониторингу) за обеспечением уровня защищенности информации, обеспечению функционирования информационной системы;

3) оператором должно быть обеспечено исключение наделения одного должностного лица полномочиями (ролью) по контролю (мониторингу) за обеспечением уровня защищенности информации и полномочиями (ролью) по администрированию информационной системы и (или) ее системы защиты информации и обеспечению функционирования информационной системы;

4) оператором должно быть обеспечено исключение наделения одного должностного лица полномочиями (ролью) по администрированию системы защиты информации информационной системы и полномочиями (ролью) по обеспечению функционирования информационной системы;

5) оператором должен быть определен администратор, имеющий права по передаче полномочий по администрированию информационной системы и системы защиты информации другим лицам и осуществляющий контроль за использованием переданных полномочий (супервизор).

Содержание базовой меры УПД.4:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

УПД.4 |

|

+ |

+ |

+ |

|

Усиление УПД.4 |

|

|

|

1 |

УПД.5 Назначение минимально необходимых прав и привилегий пользователям, администраторам и лицам, обеспечивающим функционирование информационной системы

Требования к реализации УПД.5: Оператором должно быть обеспечено назначение прав и привилегий пользователям и запускаемым от их имени процессам, администраторам и лицам, обеспечивающим функционирование информационной системы, минимально необходимых для выполнения ими своих должностных обязанностей (функций), и санкционирование доступа к объектам доступа в соответствии с минимально необходимыми правами и привилегиями.

Оператором должны быть однозначно определены и зафиксированы в организационно-распорядительных документах по защите информации (задокументированы) роли и (или) должностные обязанности (функции), также объекты доступа, в отношении которых установлен наименьший уровень привилегий. Доступ к объектам доступа с учетом минимально необходимых прав и привилегий обеспечивается в соответствии с УПД.2.

Требования к усилению УПД.5:

1) оператором должно быть обеспечено предоставление прав и привилегий по доступу к функциям безопасности (параметрам настройки) средств защиты информации исключительно администратору, наделенному полномочиями по администрированию системы защиты информации (администратору безопасности);

2) запрет предоставления расширенных прав и привилегий внешним пользователям (пользователям, не являющимся внутренними пользователями).

Содержание базовой меры УПД.5:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

УПД.5 |

|

+ |

+ |

+ |

|

Усиление УПД.5 |

|

|

|

1 |

УПД.6 Ограничение неуспешных попыток входа в информационную систему (доступа к информационной системе)

Требования к реализации УПД.6: В информационной системе должно быть установлено и зафиксировано в организационно-распорядительных документах оператора по защите информации (задокументировано) ограничение количества неуспешных попыток входа в информационную систему (доступа к информационной системе) за период времени, установленный оператором, а также обеспечено блокирование устройства, с которого предпринимаются попытки доступа, и (или) учетной записи пользователя при превышении пользователем ограничения количества неуспешных попыток входа в информационную систему (доступа к информационной системе).

Ограничение количества неуспешных попыток входа в информационную систему (доступа к информационной системе)должно обеспечиваться в соответствии с ИАФ.4.

Требования к усилению УПД.6:

1) в информационной системе обеспечивается автоматическое блокирование устройства, с которого предпринимаются попытки доступа, и (или) учетной записи пользователя при превышении пользователем ограничения количества неуспешных попыток входа в информационную систему (доступа к информационной системе) за установленный период времени с возможностью разблокирования только администратором или иным лицом, имеющим соответствующие полномочия (роль);

2) в информационной системе обеспечивается автоматическое удаление информации с мобильного технического средства, входящего в состав информационной системы, при превышении допустимого числа неуспешных попыток входа в информационную систему (доступа к информационной системе) за установленный период времени, осуществляемых с мобильного устройства;

3) в информационной системе обеспечивается противодействие автоматизированному подбору паролей с использованием однократных кодов, требующих визуального распознавания (в том числе с использованием технологии CAPTCHA).

Содержание базовой меры УПД.6:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

УПД.6 |

+ |

+ |

+ |

+ |

|

Усиление УПД.6 |

|

|

|

1 |

УПД.7 Предупреждение пользователя при его входе в информационную систему о том, что в информационной системе реализованы меры защиты информации, и о необходимости соблюдения им установленных оператором правил обработки информации

Требования к реализации УПД.7: В информационной системе должно быть обеспечено предупреждение пользователя в виде сообщения ("окна") при его входе в информационную систему (до процесса аутентификации) о том, что в информационной системе реализованы меры защиты информации, а также о том, что при работе в информационной системе пользователем должны быть соблюдены установленные оператором правила и ограничения на работу с информацией.

Вход в информационную систему и предоставление пользователю возможности работы в информационной системе осуществляются только после подтверждения пользователем ознакомления с предупреждением.

Требования к усилению УПД.7:

Не установлены.

Содержание базовой меры УПД.7:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

УПД.7 |

|

|

|

|

|

Усиление УПД.7 |

|

|

|

|

УПД.8 Оповещение пользователя после успешного входа в информационную систему о его предыдущем входе в информационную систему

Требования к реализации УПД.8: В информационной системе должно быть обеспечено после успешного входа пользователя в информационную систему (завершения процесса аутентификации) оповещение этого пользователя о дате и времени предыдущего входа в информационную систему от имени этого пользователя.

Требования к усилению УПД.8:

1) в информационной системе обеспечивается оповещение пользователя после успешного входа в информационную систему о количестве неуспешных попыток входа в информационную систему (доступа к информационной системе), зафиксированных с момента последнего успешного входа в информационную систему;

2) в информационной системе обеспечивается оповещение пользователя после успешного входа в информационную систему о количестве успешных и (или) неуспешных попыток входа в информационную систему (доступа к информационной системе), зафиксированных за период времени не менее 7 дней;

3) в информационной системе обеспечивается оповещение пользователя после успешного входа в информационную систему об изменении сведений, относящихся к учетной записи пользователя (в том числе изменении прав доступа), произведенных за период времени не менее, чем с момента предыдущего успешного входа в информационную систему.

Содержание базовой меры УПД.8:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

УПД.8 |

|

|

|

|

|

Усиление УПД.8 |

|

|

|

|

УПД.9 Ограничение числа параллельных сеансов доступа для каждой учетной записи пользователя информационной системы

Требования к реализации УПД.9: В информационной системе должно обеспечиваться ограничение числа параллельных сеансов доступа для каждой учетной записи пользователя информационной системы.

В информационной системе должна быть предусмотрена возможность задавать ограничения на число параллельных (одновременных) сеансов (сессий), основываясь на идентификаторах пользователей и (или) принадлежности к определенной роли.

Значение числа параллельных сеансов доступа может быть задано для информационной системы в целом, для отдельных сегментов информационной системы, для групп пользователей, отдельных пользователей или их комбинаций.

Ограничения числа параллельных сеансов доступа регламентируются в организационно-распорядительных документах оператора по защите информации.

Требования к усилению УПД.9:

1) в информационной системе для привилегированных учетных записей (администраторов) количество параллельных (одновременных) сеансов (сессий) от их имени с разных устройств (средств вычислительной техники) не должно превышать следующих значений:

а) не более 2;

б) не более 1;

2) в информационной системе в случае попытки входа под учетной записью пользователя или администратора, для которых достигнуто максимальное значение допустимых параллельных сеансов, при успешной аутентификации пользователя или администратора должно выдаваться сообщение о превышении числа параллельных сеансов доступа, месте (местах) их предыдущего входа (предыдущих входов) с активными сессиями и предложением отключения этой сессии (этих сессий);

3) в информационной системе должны быть предусмотрены программно-технические средства, позволяющие контролировать и отображать администратору число активных параллельных (одновременных) сеансов (сессий) для каждой учетной записи пользователей;

4) в информационной системе должны быть предусмотрены программно-технические средства, позволяющие оповещать администратора о попытках превышения числа установленных допустимых активных параллельных (одновременных) сеансов (сессий) для каждой учетной записи пользователя.

Содержание базовой меры УПД.9:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

УПД.9 |

|

|

|

+ |

|

Усиление УПД.9 |

|

|

|

1а, 3 |

УПД.10 Блокирование сеанса доступа в информационную систему после установленного времени бездействия (неактивности) пользователя или по его запросу

Требования к реализации УПД.10: В информационной системе должно обеспечиваться блокирование сеанса доступа пользователя после установленного оператором времени его бездействия (неактивности) в информационной системе или по запросу пользователя.

Блокирование сеанса доступа пользователя в информационную систему обеспечивает временное приостановление работы пользователя со средством вычислительной техники, с которого осуществляется доступ к информационной системе (без выхода из информационной системы).

Для заблокированного сеанса должно осуществляться блокирование любых действий по доступу к информации и устройствам отображения, кроме необходимых для разблокирования сеанса.

Блокирование сеанса доступа пользователя в информационную систему должно сохраняться до прохождения им повторной идентификации и аутентификации в соответствии с ИАФ.1.

Правила и процедуры блокирования сеансов доступа регламентируются в организационно-распорядительных документах оператора по защите информации.

Требования к усилению УПД.10:

1) в информационной системе обеспечивается блокирование сеанса доступа пользователя после времени бездействия (неактивности) пользователя:

а) до 15 минут;

б) до 5 минут;

2) в информационной системе на устройстве отображения (мониторе) после блокировки сеанса не должна отображаться информация сеанса пользователя (в том числе использование "хранителя экрана", гашение экрана или иные способы);

3) в информационной системе обеспечивается завершение сеанса пользователя (выхода из системы) после превышения установленного оператором времени бездействия (неактивности) пользователя.

Содержание базовой меры УПД.10:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

УПД.10 |

|

+ |

+ |

+ |

|

Усиление УПД.10 |

|

|

1а, 2 |

1б, 2 |

УПД.11 Разрешение (запрет) действий пользователей, разрешенных до идентификации и аутентификации

Требования к реализации УПД.11: Оператором должен быть установлен перечень действий пользователей, разрешенных до прохождения ими процедур идентификации и аутентификации, и запрет действий пользователей, не включенных в перечень разрешенных действий, до прохождения ими процедур идентификации и аутентификации.

Разрешение действий пользователей до прохождения ими процедур идентификации и аутентификации осуществляется, в том числе, при предоставлении пользователям доступа к общедоступной информации (веб-сайтам, порталам, иным общедоступным ресурсам). Также администратору разрешаются действия в обход установленных процедур идентификации и аутентификации, необходимые только для восстановления функционирования информационной системы в случае сбоев в работе или выходе из строя отдельных технических средств (устройств).

Правила и процедуры определения действий пользователей, разрешенных до прохождения ими процедур идентификации и аутентификации, регламентируются в организационно-распорядительных документах оператора по защите информации.

Требования к усилению УПД.11:

Не установлены.

Содержание базовой меры УПД.11:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

УПД.11 |

+ |

+ |

+ |

+ |

|

Усиление УПД.11 |

|

|

|

|

УПД.12 Поддержка и сохранение атрибутов безопасности (меток безопасности), связанных с информацией в процессе ее хранения и обработки

Требования к реализации УПД.12: В информационной системе должны обеспечиваться поддержка (обновление, назначение, изменение) и сохранение атрибутов безопасности (меток безопасности), установленных оператором, связанных с информацией в процессе ее хранения и обработки.

Атрибуты безопасности (метки безопасности) представляют собой свойства (характеристики) объектов и (или) субъектов доступа, которые используются для контроля доступа субъектов к объектам доступа и управления информационными потоками.

Правила и процедуры поддержки и сохранения атрибутов безопасности регламентируются в организационно-распорядительных документах оператора по защите информации.

Требования к усилению УПД.12:

1) в информационной системе обеспечивается динамическое изменение атрибутов безопасности в соответствии с организационно-распорядительными документами по защите информации оператора в зависимости от процесса обработки информации (формирование, объединение, разделение информационных ресурсов);

2) в информационной системе допускается изменение атрибутов безопасности только авторизованными пользователям или процессами;

3) в информационной системе обеспечивается автоматизированный контроль связи атрибутов безопасности с информацией;

4) в информационной системе обеспечивается возможность отображения пользователям в удобочитаемом виде атрибутов безопасности (меток безопасности) для каждого из объектов доступа (отображение атрибутов безопасности на экране монитора и (или) при выводе информации на печать на принтере).

Содержание базовой меры УПД.12:

|

Мера защиты информации |

Класс защищенности информационной системы |

|||

|

4 |

3 |

2 |

1 |

|

|

УПД.12 |

|

|

|

|

|